Cómo implementar una estrategia de ‘Zero Trust’ en la red corporativa: guía paso a paso

En la era digital actual, la ciberseguridad se ha convertido en una prioridad para las organizaciones. Cómo implementar una estrategia de Zero Trust en la red corporativa surge como un modelo clave para proteger los activos críticos. Este enfoque elimina la confianza implícita y verifica cada acceso, sin importar su origen. Al adoptar Zero Trust, las empresas pueden mitigar riesgos, detectar amenazas en tiempo real y asegurar una infraestructura resiliente. Este artículo explora los pasos esenciales para integrar esta metodología, desde la segmentación de la red hasta la autenticación multifactor, garantizando una protección robusta en entornos corporativos cada vez más complejos.

Pasos clave para implementar una estrategia de Zero Trust en la red corporativa

Detalle: La implementación de una estrategia de Zero Trust en la red corporativa exige un enfoque estructurado que priorice la verificación constante de cada acceso, dispositivo y usuario. Este modelo elimina la confianza implícita y requiere autenticación multifactorial, segmentación de red y monitorización continua para mitigar riesgos cibernéticos. —

1. Identificar y clasificar los activos críticos de la red

Detalle: Antes de aplicar Zero Trust, es esencial realizar un inventario detallado de los activos críticos (datos, aplicaciones, servidores) y clasificarlos según su sensibilidad. Esto permite definir políticas de acceso granular y priorizar la protección de recursos estratégicos. —

2. Implementar autenticación multifactor (MFA) en todos los accesos

Detalle: El MFA es un pilar de Zero Trust, ya que añade capas de seguridad al validar la identidad del usuario mediante múltiples factores (contraseñas, tokens, biometría). Su implementación reduce drásticamente brechas por credenciales comprometidas. —

3. Segmentar la red para limitar el movimiento lateral

Detalle: La segmentación de red divide la infraestructura en zonas aisladas, restringiendo el acceso entre segmentos. Esto minimiza el impacto de un ataque y alinea la estrategia de Zero Trust con el principio de privilegios mínimos. —

4. Monitorizar y analizar el tráfico en tiempo real

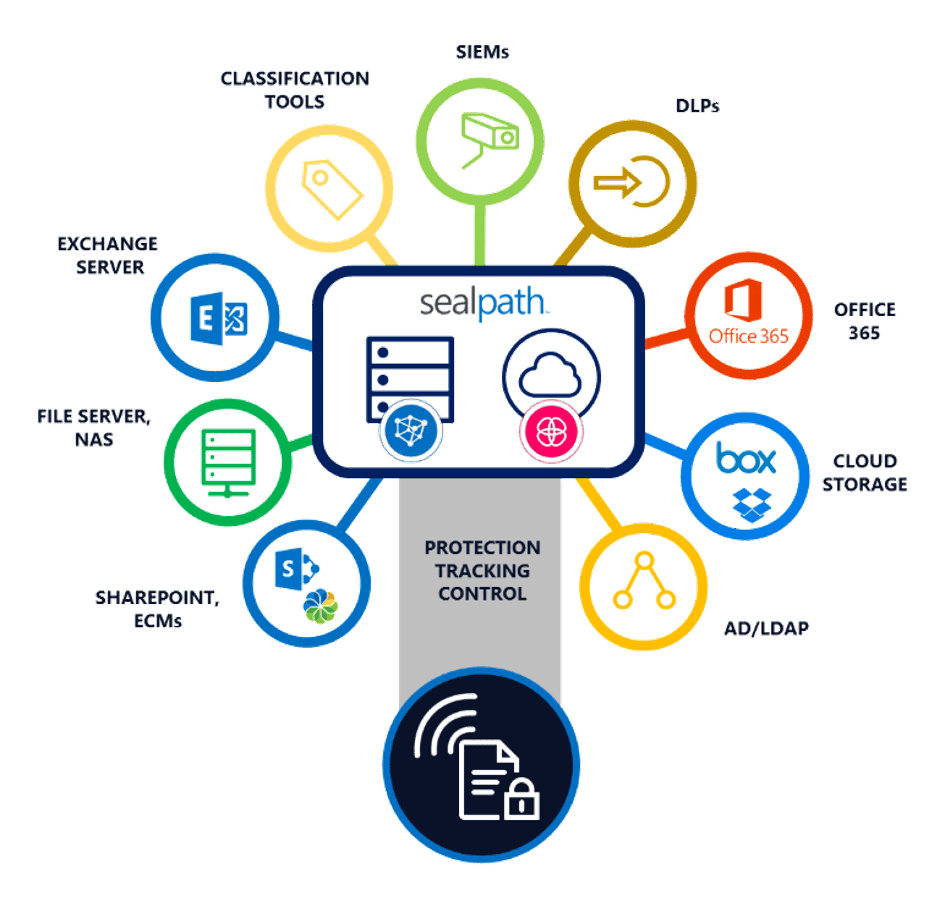

Detalle: Herramientas como SIEM (Security Information and Event Management) permiten detectar anomalías y comportamientos sospechosos. La monitorización continua es vital para aplicar Zero Trust, ya que valida cada transacción de forma dinámica. —

5. Gestionar políticas de acceso adaptativas

Detalle: Las políticas adaptativas ajustan los permisos según contexto (ubicación, dispositivo, hora). Integrar estas reglas en Zero Trust garantiza que los accesos se autoricen solo bajo condiciones predefinidas, reduciendo superficies de ataque. —

| Principio de Zero Trust | Acción Requerida | Beneficio |

| Verificación explícita | Autenticación multifactor (MFA) | Reduce accesos no autorizados |

| Privilegios mínimos | Segmentación de red y RBAC | Limita movimientos laterales |

| Monitorización continua | SIEM y análisis de comportamiento | Detecta amenazas en tiempo real |

RBAC: Control de acceso basado en roles.

Preguntas Frecuentes

¿Qué es el modelo Zero Trust y por qué es importante para la red corporativa?

El modelo Zero Trust es un enfoque de seguridad basado en el principio de nunca confiar, siempre verificar, donde cada solicitud de acceso a la red debe ser autenticada y autorizada, independientemente de su origen. Es crucial para las redes corporativas porque reduce el riesgo de brechas de seguridad al eliminar la confianza implícita y segmentar el acceso a recursos críticos.

¿Cuáles son los pasos clave para implementar Zero Trust en una organización?

Los pasos fundamentales incluyen mapear los flujos de datos, implementar autenticación multifactor (MFA), adoptar microsegmentación para aislar recursos y monitorizar continuamente el comportamiento de usuarios y dispositivos. Además, es esencial integrar herramientas de gestión de identidad y acceso (IAM) para reforzar los controles.

¿Qué tecnologías son esenciales para una estrategia Zero Trust efectiva?

Las tecnologías centrales son soluciones IAM, MFA, segmentación de red, monitoreo continuo con analítica de comportamientos y plataformas de orquestación de seguridad para automatizar respuestas ante amenazas. También son clave los endpoints protegidos con políticas de acceso granular.

¿Cómo abordar los desafíos comunes al migrar a Zero Trust?

Los desafíos incluyen la resistencia al cambio y la complejidad de integrar sistemas heredados. Para superarlos, se recomienda un plan gradual, capacitación en concienciación de seguridad y priorizar proyectos piloto en áreas críticas. La colaboración entre equipos de TI y seguridad es vital para una transición eficiente.