Cómo configurar un cortafuegos (Firewall) correctamente: Guía paso a paso

En el entorno digital actual, proteger nuestra red de posibles amenazas es fundamental para garantizar la seguridad de los datos. Saber cómo configurar un cortafuegos (Firewall) correctamente se convierte en una tarea clave para cualquier usuario o administrador de sistemas. Un cortafuegos bien configurado actúa como barrera defensiva, filtrando el tráfico no deseado y bloqueando accesos maliciosos. Este artículo explica paso a paso los aspectos esenciales para una configuración óptima, desde la definición de reglas adecuadas hasta la gestión de excepciones. Con estos conocimientos, podrás fortalecer la seguridad de tu red y minimizar vulnerabilidades ante ciberataques.

Pasos esenciales para configurar un cortafuegos (Firewall) correctamente

Configurar un cortafuegos (Firewall) de manera adecuada es fundamental para garantizar la seguridad de una red. Este proceso implica definir reglas de tráfico, monitorizar conexiones y actualizar configuraciones para evitar vulnerabilidades. A continuación, se detallan aspectos clave para lograrlo.

1. Identificar los requisitos de seguridad de la red

Antes de configurar el cortafuegos (Firewall), es necesario evaluar los dispositivos y servicios que requieren protección. Esto incluye analizar puertos abiertos, tipos de tráfico permitido y necesidades de acceso remoto. Una auditoría previa ayuda a establecer políticas adecuadas.

2. Definir reglas de filtrado de tráfico

Las reglas del Firewall determinan qué conexiones entrantes y salientes están permitidas. Se recomienda aplicar el principio de menor privilegio, bloqueando todo el tráfico por defecto y habilitando solo lo esencial. Esto reduce riesgos de intrusiones.

3. Configurar zonas y perfiles de red

Segmentar la red en zonas (por ejemplo, LAN, WAN o DMZ) permite asignar niveles de seguridad diferenciados. Cada perfil debe tener reglas específicas, como restricciones más estrictas para conexiones externas (WAN) y permisos controlados en redes internas.

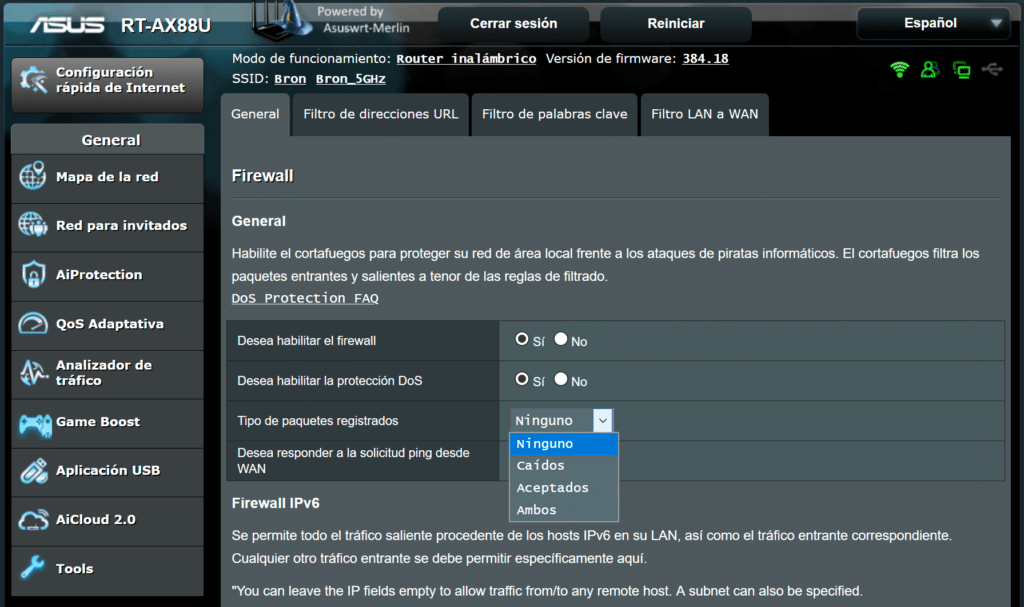

4. Habilitar registro de eventos y monitoreo

Los logs del cortafuegos son vitales para detectar intentos de acceso no autorizados. Configurar alertas para actividades sospechosas (por ejemplo, múltiples intentos de login) facilita una respuesta rápida ante amenazas.

5. Actualizar y probar la configuración regularmente

Las amenazas evolucionan, por lo que es crucial revisar y ajustar las reglas del Firewall periódicamente. Realizar pruebas de penetración o simulaciones ayuda a validar la efectividad de la configuración.

| Elemento | Configuración recomendada |

|---|---|

| Tráfico entrante | Bloquear por defecto, abrir solo puertos necesarios (ej: HTTP/80, HTTPS/443) |

| Tráfico saliente | Restringir conexiones a dominios o IPs conocidos |

| Actualizaciones | Programar mantenimiento mensual para ajustar reglas |

| Autenticación | Exigir credenciales fuertes para acceso administrativo |

Para implementar Cómo configurar un cortafuegos (Firewall) correctamente, es clave combinar herramientas técnicas con buenas prácticas de seguridad. La tabla anterior resume configuraciones básicas para optimizar la protección.

Guía detallada: Cómo configurar un cortafuegos (Firewall) correctamente paso a paso

¿Cuáles son los pasos esenciales para configurar un cortafuegos (Firewall) de manera adecuada?

Para configurar un cortafuegos (Firewall) correctamente, es esencial seguir estos pasos: primero, identificar los requisitos de seguridad según el entorno y las necesidades de la red; segundo, definir políticas claras para el tráfico entrante y saliente, incluyendo reglas de permitir/denegar; tercero, segmentar la red en zonas de seguridad (como DMZ, LAN, WAN) para controlar el acceso; cuarto, habilitar el registro (logging) para monitorear actividades sospechosas; quinto, actualizar regularmente el firmware y las reglas para mitigar vulnerabilidades; y finalmente, realizar pruebas exhaustivas para verificar que las configuraciones funcionen como se espera sin bloquear tráfico legítimo.

Identificación de requisitos y políticas de seguridad

El primer paso para configurar un cortafuegos (Firewall) correctamente es evaluar los requisitos específicos de la red, como servicios expuestos, usuarios internos y externos, y niveles de confianza. Basado en esto, se definen políticas estrictas que limitan el tráfico no autorizado, priorizando la seguridad sin afectar la operatividad. Una tabla útil para este proceso podría incluir:

| Elemento | Descripción |

|---|---|

| Servicios críticos | Puertos y protocolos permitidos (ej. HTTP/80, HTTPS/443) |

| Accesos remotos | VPNs o SSH con autenticación reforzada |

| Tráfico bloqueado | Puertos comunes de ataques (ej. 135-139, 445) |

Segmentación de red y control de acceso

La segmentación de red divide el entorno en zonas lógicas (ej. DMZ para servidores públicos, LAN para usuarios internos) aplicando reglas específicas por zona. Esto reduce el riesgo de propagación de amenazas y facilita el filtrado granular. Para configurar un cortafuegos (Firewall) correctamente, se deben mapear las subredes y asignar permisos basados en roles, evitando accesos cruzados innecesarios.

Monitoreo y actualizaciones continuas

Un cortafuegos efectivo requiere monitoreo constante mediante logs y alertas para detectar intrusiones o configuraciones erróneas. Además, las actualizaciones periódicas de firmware y reglas son críticas para parchear vulnerabilidades conocidas. Integrar herramientas SIEM puede automatizar este proceso, asegurando que la configuración se mantenga alineada con las mejores prácticas de seguridad.

¿Qué aspectos técnicos deben considerarse al configurar un cortafuegos (Firewall) para garantizar su eficacia?

Al configurar un cortafuegos (Firewall) correctamente, es esencial considerar aspectos técnicos como la definición de políticas de seguridad claras, la segmentación de redes para limitar el acceso no autorizado, la actualización constante de reglas y firmware, la monitorización continua del tráfico para detectar anomalías, y la implementación de autenticación fuerte para usuarios y dispositivos. Además, debe evaluarse el equilibrio entre seguridad y usabilidad, evitando restricciones excesivas que afecten la productividad, mientras se bloquean puertos y servicios innecesarios para reducir superficies de ataque.

Políticas de seguridad y reglas de filtrado

Para garantizar la eficacia del cortafuegos, las políticas de seguridad deben ser específicas y basadas en el principio de mínimos privilegios, permitiendo solo el tráfico esencial. Las reglas de filtrado deben organizarse jerárquicamente, priorizando las más restrictivas y revisándose periódicamente para eliminar redundancias o permisos obsoletos. Cómo configurar un cortafuegos (Firewall) correctamente implica también deshabilitar servicios como Telnet o FTP no seguros, reemplazándolos por alternativas cifradas como SSH o SFTP.

| Protocolo | Puerto | Acción Recomendada |

|---|---|---|

| HTTP | 80 | Restringir a tráfico interno |

| SSH | 22 | Permitir solo con autenticación fuerte |

| RDP | 3389 | Bloquear acceso externo |

Monitorización y registro de eventos

Una configuración efectiva requiere herramientas de monitorización en tiempo real para identificar patrones de tráfico sospechosos, como intentos de acceso masivo o escaneo de puertos. Los registros de eventos deben almacenarse de forma segura y revisarse periódicamente, integrando alertas automáticas para actividades anómalas. Esto permite una respuesta rápida ante incidencias y ayuda a ajustar las políticas del cortafuegos basándose en datos históricos.

Actualizaciones y mantenimiento del cortafuegos

Mantener el firmware y las firmas de amenazas actualizadas es crítico para proteger contra vulnerabilidades conocidas. Las actualizaciones deben aplicarse en un entorno controlado, verificando su compatibilidad con la infraestructura existente. Además, se recomienda realizar auditorías periódicas para evaluar la eficacia de las configuraciones y ajustarlas según cambios en la red o nuevas amenazas.

¿Cómo definir y aplicar reglas de cortafuegos (Firewall) para equilibrar seguridad y funcionalidad?

Para definir y aplicar reglas de cortafuegos (Firewall) para equilibrar seguridad y funcionalidad, es esencial realizar un análisis de riesgos y clasificar los servicios según su criticidad, estableciendo políticas que permitan el acceso necesario mientras se bloquean amenazas. Utilice listas de control de acceso (ACL) para filtrar tráfico por IP, puertos y protocolos, implemente reglas de denegación por defecto y permita solo lo explícitamente autorizado. Audite periódicamente las reglas para ajustarlas según cambios en la infraestructura o necesidades operativas, asegurando que cómo configurar un cortafuegos (Firewall) correctamente involucre tanto protección como mínima afectación a la productividad.

Identificación de servicios críticos y riesgos potenciales

Antes de aplicar reglas, es crucial identificar servicios críticos como bases de datos, correo electrónico o aplicaciones internas, evaluando los riesgos asociados a cada uno. Utilice herramientas de monitoreo para detectar patrones de tráfico legítimo y amenazas comunes. Por ejemplo, si un servicio solo requiere acceso interno, restrínjalo a rangos IP locales. Una tabla de ejemplos podría ser:

| Servicio | Puerto | Acceso Permitido |

|---|---|---|

| Web (HTTP/HTTPS) | 80, 443 | Todos los usuarios |

| SSH | 22 | Equipos de administración |

Implementación de políticas de seguridad por capas

Combine reglas de cortafuegos perimetrales con soluciones internas como segmentación de red, creando múltiples barreras. Por ejemplo, bloquee tráfico entrante no solicitado y permita solo respuestas a conexiones iniciadas internamente. Aplique reglas específicas para servicios expuestos a Internet, como limitar accesos SSH a IPs conocidas. Cómo configurar un cortafuegos (Firewall) correctamente implica evitar reglas demasiado permisivas que anulen su efectividad.

Monitoreo y actualización continua de reglas

Las reglas deben adaptarse dinámicamente a cambios en la red o nuevos vectores de ataque. Utilice logs de firewall para detectar intentos de acceso sospechosos y ajuste las ACLs según hallazgos. Automatice alertas para actividad anómala, como múltiples intentos fallidos a puertos restringidos. Revise trimestralmente las políticas para eliminar reglas obsoletas y garantizar que el equilibrio entre seguridad y funcionalidad se mantenga.

¿Cuáles son las cuatro reglas básicas que todo cortafuegos (Firewall) debería implementar por defecto?

Las cuatro reglas básicas que todo cortafuegos (Firewall) debería implementar por defecto son: 1) Denegar todo el tráfico entrante y saliente por defecto (principio de menor privilegio), 2) Permitir solo conexiones salientes autorizadas para servicios esenciales, 3) Restringir el acceso entrante únicamente a servicios y puertos necesarios, y 4) Registrar y monitorizar todo el tráfico bloqueado o permitido para detectar anomalías. Estas reglas garantizan una protección base sólida y reducen la superficie de ataque, especialmente al cómo configurar un cortafuegos (Firewall) correctamente desde el primer momento.

Denegar todo el tráfico por defecto

El principio fundamental de un cortafuegos (Firewall) es bloquear todo el tráfico no explícitamente permitido, lo que minimiza riesgos. Esta regla asegura que solo las conexiones autorizadas puedan establecerse, evitando accesos no deseados. Implementarla requiere definir políticas estrictas y revisar exhaustivamente las excepciones.

Permitir conexiones salientes esenciales

Aunque se deniegue el tráfico por defecto, es crítico habilitar conexiones salientes para servicios como actualizaciones o DNS. La tabla siguiente resume los puertos comunes:

| Servicio | Puerto |

|---|---|

| HTTP/HTTPS | 80/443 |

| DNS | 53 |

| Correo (SMTP) | 25 |

Restringir accesos entrantes

Solo deben abrirse puertos entrantes para servicios imprescindibles, como SSH o HTTP en servidores web. Cada apertura aumenta el riesgo, por lo que se recomienda usar listas de control de acceso (ACL) y autenticación adicional.

Preguntas Frecuentes

¿Cuál es el primer paso para configurar un cortafuegos correctamente?

El primer paso es identificar los dispositivos y servicios que necesitan acceso a la red, tanto internos como externos. Luego, define las políticas básicas de tráfico, como bloquear todo el tráfico no autorizado y permitir solo conexiones seguras y necesarias para el funcionamiento de la red.

¿Cómo se pueden crear reglas efectivas en un cortafuegos?

Para crear reglas efectivas, prioriza la seguridad sobre la comodidad. Establece reglas específicas para permitir o denegar tráfico por puertos, direcciones IP y protocolos. Usa el principio de mínimos privilegios, otorgando solo el acceso estrictamente necesario para cada dispositivo o usuario.

¿Qué elementos críticos se deben monitorizar después de configurar un firewall?

Es crucial monitorizar el registro de eventos (logs) para detectar intentos de acceso no autorizados o patrones sospechosos. También revisa periódicamente el rendimiento del firewall para asegurarte de que no esté afectando la velocidad de la red y actualiza las reglas según las necesidades cambiantes.

¿Por qué es importante actualizar regularmente el software del cortafuegos?

Las actualizaciones del firewall incluyen parches de seguridad que corrigen vulnerabilidades conocidas. Mantenerlo actualizado protege la red contra ataques cibernéticos nuevos y asegura que las funciones de filtrado sigan siendo eficaces frente a amenazas emergentes.