Cómo implementar una estrategia de ciberseguridad en la nube: Guía paso a paso

En la era digital actual, proteger los activos empresariales en entornos cloud se ha vuelto una prioridad. es un desafío que requiere planificación, herramientas adecuadas y concienciación continua. Las organizaciones deben evaluar riesgos, adoptar protocolos avanzados y garantizar el cumplimiento normativo para mitigar vulnerabilidades. Este artículo explora los pasos esenciales, desde la selección de proveedores confiables hasta la monitorización proactiva de amenazas, para asegurar una protección robusta en la nube. Con un enfoque estratégico, es posible aprovechar las ventajas de la nube sin comprometer la seguridad de los datos críticos.

Pasos esenciales para implementar una estrategia de ciberseguridad en la nube

Implementar una estrategia de ciberseguridad en la nube es fundamental para proteger los datos y sistemas de una organización. A continuación, se detallan aspectos claves para lograr una protección efectiva.

1. Evaluación de riesgos y necesidades de seguridad

Antes de implementar una estrategia de ciberseguridad en la nube, es crucial realizar una evaluación exhaustiva de los riesgos potenciales y las necesidades específicas de la organización. Esto incluye identificar los datos sensibles, los puntos críticos de exposición y los requisitos de cumplimiento normativo.

2. Selección de herramientas y proveedores de seguridad en la nube

Elegir las herramientas adecuadas, como firewalls, sistemas de detección de intrusiones (IDS) y cifrado de datos, es un paso clave para implementar una estrategia de ciberseguridad en la nube. Además, es importante seleccionar proveedores con certificaciones de seguridad reconocidas.

3. Configuración y gestión de políticas de acceso

Una correcta configuración de políticas de acceso basadas en el principio de mínimo privilegio reduce el riesgo de brechas. El uso de autenticación multifactor (MFA) y la gestión de identidades son fundamentales en una estrategia de ciberseguridad en la nube.

4. Monitoreo continuo y respuesta a incidentes

El monitoreo en tiempo real permite detectar amenazas de manera proactiva. Una estrategia efectiva incluye planes de respuesta a incidentes para mitigar rápidamente cualquier vulnerabilidad en la nube.

5. Capacitación y concienciación del equipo

La formación del personal en buenas prácticas de seguridad en la nube es esencial para evitar errores humanos. Una cultura organizacional enfocada en la ciberseguridad refuerza la protección de los datos.

| Elemento clave | Descripción |

|---|---|

| Evaluación de riesgos | Análisis de amenazas y requisitos de seguridad. |

| Herramientas de seguridad | Firewalls, IDS, cifrado y control de acceso. |

| Políticas de acceso | Autenticación MFA y gestión de identidades. |

| Monitoreo continuo | Detección proactiva de incidencias. |

| Capacitación | Prevención de errores humanos. |

Guía detallada sobre cómo implementar una estrategia de ciberseguridad en la nube paso a paso

¿Cómo opera la ciberseguridad en entornos cloud y qué elementos la diferencian de la seguridad tradicional?

La ciberseguridad en entornos cloud opera bajo un modelo de responsabilidad compartida, donde el proveedor de servicios en la nube garantiza la seguridad de la infraestructura subyacente, mientras que el cliente es responsable de proteger sus datos, aplicaciones y configuraciones. A diferencia de la seguridad tradicional, que se centra en proteger redes y dispositivos locales mediante firewalls y sistemas de detección de intrusiones, la ciberseguridad en la nube depende de herramientas nativas como IAM (Identity and Access Management), cifrado de extremo a extremo y soluciones de monitoreo continuo. Además, los entornos cloud son altamente escalables y dinámicos, lo que exige enfoques automatizados y basados en políticas para gestionar riesgos. Cómo implementar una estrategia de ciberseguridad en la nube implica integrar estas herramientas con prácticas como la segmentación de redes virtuales y auditorías periódicas.

Principales diferencias entre ciberseguridad cloud y seguridad tradicional

La ciberseguridad en la nube difiere de la seguridad tradicional en varios aspectos clave. Mientras la seguridad tradicional se basa en dispositivos físicos como firewalls locales y sistemas de detección de intrusiones (IDS), la ciberseguridad cloud utiliza servicios nativos de la nube, como grupos de seguridad y políticas de IAM. Además, la escalabilidad y flexibilidad de los entornos cloud requieren soluciones automatizadas y gestión centralizada, a diferencia de los modelos estáticos de infraestructuras on-premise. El modelo de responsabilidad compartida es otro diferenciador crítico, ya que los proveedores cloud asumen parte de la seguridad, un concepto inexistente en entornos tradicionales.

Herramientas esenciales para proteger entornos cloud

Proteger un entorno cloud exige herramientas específicas diseñadas para su arquitectura dinámica. Entre las más relevantes destacan AWS GuardDuty, Azure Security Center y Google Cloud Security Command Center, que ofrecen monitoreo avanzado y detección de amenazas. El cifrado de datos en tránsito y en reposo mediante KMS (Key Management Services) es fundamental, junto con soluciones de SIEM (Security Information and Event Management) adaptadas a la nube. Cómo implementar una estrategia de ciberseguridad en la nube requiere combinar estas herramientas con políticas de acceso granular y auditorías de cumplimiento para mitigar riesgos.

Desafíos de la ciberseguridad en entornos cloud

Los desafíos en la ciberseguridad cloud incluyen la gestión de identidades en sistemas distribuidos, la protección contra configuraciones erróneas (como buckets S3 públicos) y la adaptación a normativas como GDPR o ISO 27001. La falta de visibilidad en infraestructuras multi-nube y la exposición a amenazas como secuestro de cuentas (account hijacking) son riesgos adicionales. Implementar un enfoque proactivo, como escaneos continuos de vulnerabilidades y formación en concienciación de seguridad, es clave para superar estos retos.

| Aspecto | Ciberseguridad Cloud | Seguridad Tradicional |

|---|---|---|

| Infraestructura | Virtualizada y escalable | Física y estática |

| Responsabilidad | Compartida (cliente-proveedor) | Total del cliente |

| Herramientas | IAM, cifrado nativo, SIEM cloud | Firewalls, IDS/IPS locales |

¿Cuáles son las cuatro estrategias clave para gestionar y mitigar riesgos de ciberseguridad en la nube?

Para gestionar y mitigar riesgos de ciberseguridad en la nube, las cuatro estrategias clave son: identificar y clasificar activos críticos, implementar controles de acceso robustos, monitorear continuamente las amenazas y establecer planes de respuesta a incidentes. La identificación de activos permite priorizar la protección, mientras que los controles de acceso reducen vulnerabilidades. El monitoreo proactivo detecta anomalías, y los planes de respuesta aseguran una acción rápida ante brechas. Cómo implementar una estrategia de ciberseguridad en la nube requiere integrar estas medidas con herramientas avanzadas y políticas claras.

Identificación y clasificación de activos críticos

La identificación y clasificación de activos críticos es el primer paso para proteger infraestructuras en la nube. Esto implica mapear todos los recursos, como bases de datos, aplicaciones y almacenamiento, para determinar su sensibilidad y valor. Una clasificación adecuada permite asignar recursos de seguridad de manera eficiente, enfocándose en los sistemas más vulnerables. Cómo implementar una estrategia de ciberseguridad en la nube comienza con este inventario detallado, apoyado por herramientas de descubrimiento automatizado.

Implementación de controles de acceso robustos

Los controles de acceso robustos son esenciales para prevenir accesos no autorizados. Esto incluye el uso de autenticación multifactor (MFA), políticas de mínimo privilegio y gestión de identidades centralizada. Limitar el acceso según roles y responsabilidades reduce el riesgo de brechas internas o externas. Una tabla comparativa de métodos de control de acceso:

| Método | Ventaja | Ejemplo |

|---|---|---|

| MFA | Mayor seguridad en autenticación | Tokens SMS + Contraseña |

| Políticas de mínimo privilegio | Reduce superficies de ataque | Acceso solo a carpetas necesarias |

Monitoreo continuo y respuesta a incidentes

El monitoreo continuo y la respuesta a incidentes son cruciales para detectar y mitigar amenazas en tiempo real. Soluciones como SIEM (Security Information and Event Management) analizan registros y alertas para identificar patrones sospechosos. Combinado con planes de respuesta documentados, asegura una reacción rápida ante ciberataques. Cómo implementar una estrategia de ciberseguridad en la nube incluye la integración de estas herramientas con procesos ágiles de contención y recuperación.

¿Qué cinco pilares fundamentales sustentan un modelo robusto de seguridad en la infraestructura cloud?

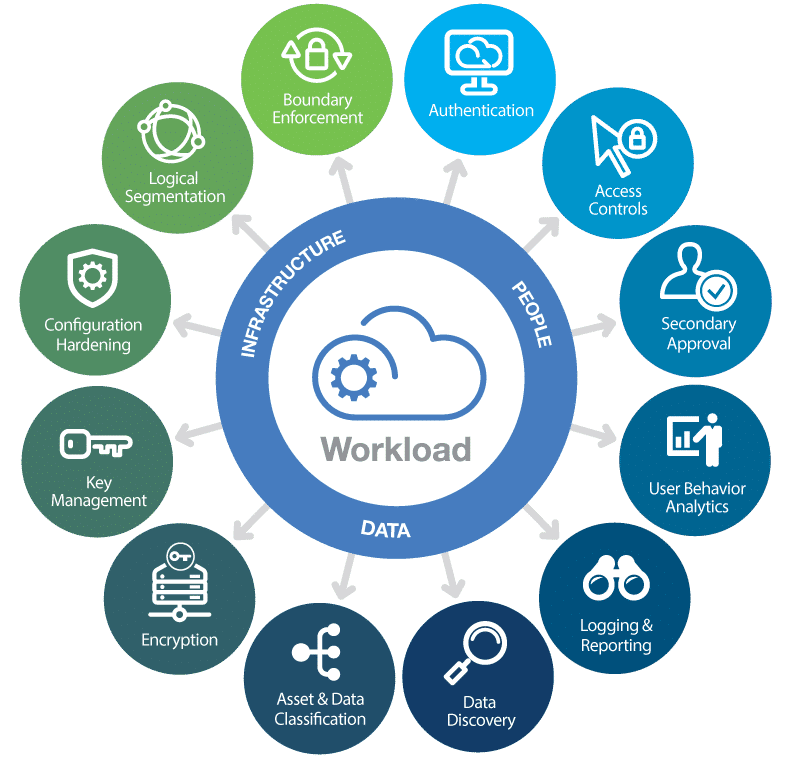

Los cinco pilares fundamentales que sustentan un modelo robusto de seguridad en la infraestructura cloud son: 1) Identidad y gestión de acceso (IAM), que asegura la autenticación y autorización de usuarios; 2) Protección de datos, mediante cifrado y técnicas de enmascaramiento; 3) Seguridad de red, con firewalls, segmentación y monitoreo de tráfico; 4) Gestión de vulnerabilidades, incluyendo parches y evaluaciones continuas; y 5) Cumplimiento normativo, adaptándose a regulaciones como GDPR o ISO 27001. Cómo implementar una estrategia de ciberseguridad en la nube requiere integrar estos pilares con herramientas automatizadas y políticas claras para mitigar riesgos.

Identidad y gestión de acceso (IAM)

La gestión de identidad y acceso (IAM) es crucial para controlar quién accede a los recursos en la nube. Implementar autenticación multifactor (MFA) y roles basados en permisos minimiza brechas de seguridad. Cómo implementar una estrategia de ciberseguridad en la nube incluye revisar periódicamente los privilegios y emplear soluciones como AWS IAM o Azure Active Directory para asegurar que solo usuarios autorizados tengan acceso.

Protección de datos en la nube

La protección de datos se basa en técnicas como el cifrado en reposo y tránsito, junto con herramientas de prevención de pérdida de datos (DLP). Una tabla clave para este pilar sería:

| Técnica | Herramienta | Beneficio |

|---|---|---|

| Cifrado AES-256 | AWS KMS, Azure Key Vault | Protección contra accesos no autorizados |

| Enmascaramiento | Oracle Data Masking | Oculta datos sensibles en entornos de prueba |

Seguridad de red y monitoreo

La seguridad de red en la nube depende de firewalls de última generación (NGFW) y herramientas de detección de intrusiones (IDS/IPS). Implementar segmentación de red y analizar patrones de tráfico con SIEM (como Splunk o Sentinel) es esencial para identificar amenazas en tiempo real y actuar proactivamente.

¿Cuáles son los pasos esenciales para implementar una estrategia efectiva de ciberseguridad en plataformas en la nube?

Para cómo implementar una estrategia de ciberseguridad en la nube, los pasos esenciales incluyen: evaluar riesgos mediante un análisis detallado de activos y amenazas potenciales, seleccionar herramientas de seguridad adecuadas como firewalls, cifrado y sistemas de detección de intrusiones, configurar políticas de acceso estrictas basadas en el principio de mínimo privilegio, monitorear continuamente el entorno con soluciones de SIEM y análisis de comportamiento, capacitar al personal en buenas prácticas de seguridad, y realizar auditorías periódicas para identificar y corregir vulnerabilidades, asegurando así la protección de datos y sistemas en entornos cloud.

Evaluación de riesgos y análisis de vulnerabilidades

El primer paso para cómo implementar una estrategia de ciberseguridad en la nube es realizar una evaluación de riesgos exhaustiva, identificando activos críticos, posibles amenazas y vulnerabilidades. Esto incluye analizar el modelo de responsabilidad compartida del proveedor cloud, revisar configuraciones predeterminadas y utilizar herramientas como scanners de vulnerabilidades para detectar puntos débiles. Una tabla resumen podría ser:

| Activo | Vulnerabilidad | Impacto Potencial |

|---|---|---|

| Datos almacenados | Falta de cifrado | Pérdida de confidencialidad |

| APIs de integración | Autenticación débil | Acceso no autorizado |

Selección e implementación de controles de seguridad

Una vez identificados los riesgos, es crucial seleccionar controles técnicos y organizacionales como soluciones de cifrado de datos en tránsito y reposo, firewalls de próxima generación (NGFW), y sistemas de gestión de identidad y acceso (IAM). Además, deben establecerse políticas claras para la gestión de parches y la respuesta a incidentes, integrando estas herramientas con los servicios nativos de la plataforma cloud para maximizar su eficacia.

Monitoreo continuo y mejora proactiva

La fase final implica monitorear el entorno cloud en tiempo real mediante soluciones de SIEM y análisis de logs, detectando anomalías o intentos de brechas. Paralelamente, se deben programar simulaciones de ataques (pentesting) y revisiones periódicas de cumplimiento para ajustar la estrategia. Incorporar inteligencia artificial puede ayudar a predecir amenazas emergentes, garantizando una defensa adaptativa y alineada con los estándares de la industria.

Preguntas Frecuentes

¿Cuáles son los primeros pasos para implementar una estrategia de ciberseguridad en la nube?

Los primeros pasos incluyen evaluar los riesgos, identificar los activos críticos almacenados en la nube y definir un marco de seguridad acorde a normativas como ISO 27001 o NIST. También es crucial seleccionar un proveedor de servicios en la nube con altos estándares de seguridad y realizar un inventario detallado de los datos.

¿Cómo garantizar la protección de datos sensibles en entornos cloud?

Para proteger datos sensibles, se recomienda implementar encriptación tanto en tránsito como en reposo, utilizar control de acceso basado en roles (RBAC) y aplicar políticas de mínimos privilegios. Además, es fundamental realizar auditorías periódicas y monitorear accesos sospechosos con herramientas de detección de amenazas.

¿Qué herramientas son esenciales para monitorear la seguridad en la nube?

Herramientas como SIEM (Security Information and Event Management), CSPM (Cloud Security Posture Management) y EDR (Endpoint Detection and Response) son clave para monitorear la seguridad. Estas permiten identificar vulnerabilidades, detectar incidentes en tiempo real y automatizar respuestas ante amenazas.

¿Cómo manejar el cumplimiento normativo en una estrategia de ciberseguridad cloud?

Para asegurar el cumplimiento normativo, es necesario mapear los requisitos legales (como GDPR o HIPAA) con los controles de seguridad implementados. Utilizar plantillas de cumplimiento y servicios de automatización ayuda a mantener la trazabilidad. También es vital capacitar al equipo en regulaciones aplicables y realizar auditorías internas periódicas.