Cómo realizar un análisis de vulnerabilidades en tu sitio web: Guía paso a paso

En el mundo digital actual, la seguridad de un sitio web es fundamental para proteger la información y garantizar su correcto funcionamiento. se ha convertido en un proceso esencial para identificar y corregir posibles brechas de seguridad. Este tipo de análisis permite detectar fallos en el código, configuraciones inseguras o amenazas externas que podrían comprometer tus datos. A lo largo de este artículo, exploraremos los pasos clave, herramientas y mejores prácticas para llevar a cabo este proceso de manera efectiva, asegurando que tu plataforma permanezca protegida frente a posibles ataques cibernéticos.

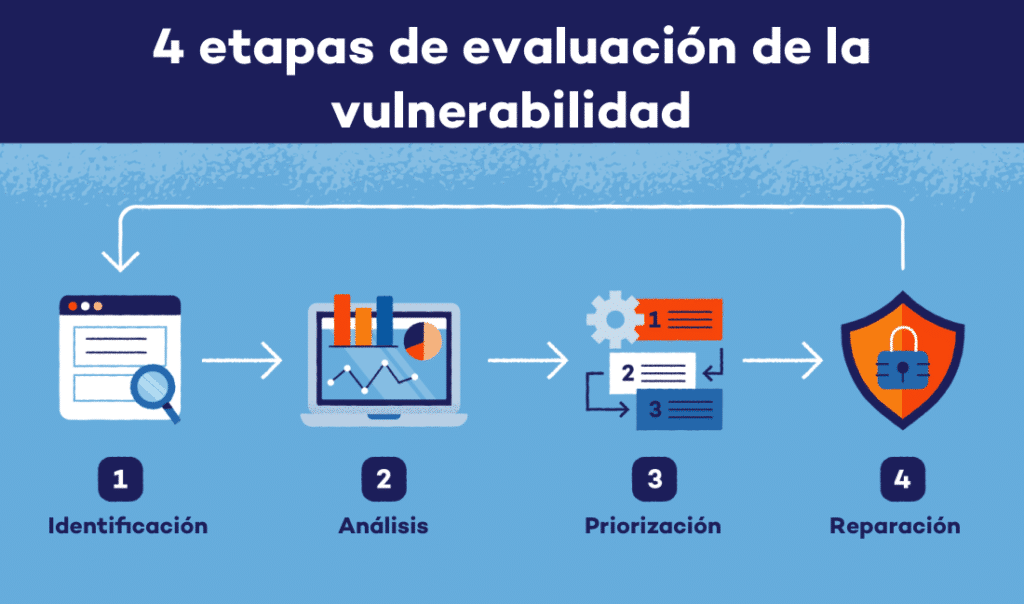

Pasos esenciales para realizar un análisis de vulnerabilidades en tu sitio web

A continuación, se detallan los aspectos clave para cómo realizar un análisis de vulnerabilidades en tu sitio web, garantizando la seguridad de tu plataforma digital.

1. Identificación de activos y componentes del sitio web

Antes de realizar un análisis de vulnerabilidades, es fundamental identificar todos los activos digitales del sitio, como servidores, bases de datos, APIs y aplicaciones. Utiliza herramientas de escaneo para detectar tecnologías empleadas (ej. WordPress, Drupal) y sus versiones, ya que versiones obsoletas son propensas a ataques.

2. Elección de herramientas para el análisis de vulnerabilidades

Existen herramientas automatizadas como OWASP ZAP, Nessus o Burp Suite que facilitan cómo realizar un análisis de vulnerabilidades en tu sitio web. Estas herramientas escanean posibles fallos, como inyecciones SQL o XSS. Selecciona una según el alcance y complejidad de tu proyecto.

3. Ejecución del escaneo y recolección de datos

Configura la herramienta elegida para analizar URLs, formularios y servicios del sitio. El proceso puede durar minutos u horas, dependiendo del tamaño. Tras finalizar, genera un reporte detallado con vulnerabilidades clasificadas por criticidad (alta, media, baja).

4. Análisis manual de vulnerabilidades críticas

Complementa el escaneo automatizado con pruebas manuales, especialmente en vulnerabilidades críticas como autenticación débil o configuración incorrecta de permisos. Expertos en seguridad suelen realizar pruebas de penetración controladas para validar los hallazgos.

5. Mitigación y corrección de vulnerabilidades

Prioriza la solución de vulnerabilidades según su nivel de riesgo. Actualiza software, implementa parches o modifica configuraciones. Realiza un nuevo escaneo después de aplicar correcciones para verificar su eficacia.

| Herramienta | Función principal | Tipo de análisis |

|---|---|---|

| OWASP ZAP | Detección de vulnerabilidades OWASP Top 10 | Automático/Manual |

| Nessus | Escaneo de redes y configuraciones inseguras | Automático |

| Burp Suite | Pruebas avanzadas de penetración | Manual |

Preguntas Frecuentes

¿Qué es un análisis de vulnerabilidades en un sitio web?

Un análisis de vulnerabilidades es un proceso que identifica, clasifica y prioriza posibles fallos de seguridad en un sitio web. Utiliza herramientas y técnicas especializadas para detectar debilidades que podrían ser explotadas por atacantes, permitiendo así su corrección antes de que causen daños.

¿Qué herramientas se utilizan para realizar un análisis de vulnerabilidades?

Existen diversas herramientas automatizadas como OWASP ZAP, Nessus o Burp Suite, que escanean el sitio web en busca de vulnerabilidades conocidas. También se recomienda combinar estas herramientas con revisiones manuales para cubrir aspectos que el software podría pasar por alto.

¿Con qué frecuencia se debe realizar un análisis de vulnerabilidades?

Lo ideal es realizar este análisis de forma periódica, especialmente después de actualizaciones en el sitio web o cuando se descubren nuevas amenazas. Se recomienda un escaneo al menos trimestral, aunque en entornos con alto riesgo puede ser necesario hacerlo mensualmente.

¿Qué tipos de vulnerabilidades suelen detectarse en un sitio web?

Entre las vulnerabilidades comunes se incluyen inyección SQL, Cross-Site Scripting (XSS), configuraciones inseguras y versiones desactualizadas de software. Identificar estos riesgos permite implementar parches y mejoras de seguridad para proteger el sitio.