El auge de los ataques a la cadena de suministro de software: Causas, consecuencias y cómo protegerse

se ha convertido en una amenaza crítica para organizaciones de todos los sectores. Estos incidentes, que afectan a proveedores y clientes por igual, explotan vulnerabilidades en herramientas, bibliotecas y servicios de terceros, comprometiendo sistemas enteros. Con el aumento de dependencias externas en el desarrollo tecnológico, los ciberdelincuentes han identificado este eslabón como un blanco rentable y de alto impacto. Desde el sabotaje de actualizaciones hasta el robo de credenciales, las tácticas empleadas son cada vez más sofisticadas. Este artículo analiza las causas, consecuencias y estrategias para mitigar este fenómeno en crecimiento, que desafía la seguridad digital global.

El auge de los ataques a la cadena de suministro de software: Riesgos y desafíos actuales

En los últimos años, el auge de los ataques a la cadena de suministro de software ha marcado un punto de inflexión en la ciberseguridad global. Estos ataques explotan vulnerabilidades en los componentes de terceros, librerías o herramientas de desarrollo, comprometiendo a múltiples organizaciones de manera simultánea. La sofisticación de estas amenazas requiere estrategias proactivas para mitigar riesgos y proteger infraestructuras críticas.

¿Qué son los ataques a la cadena de suministro de software?

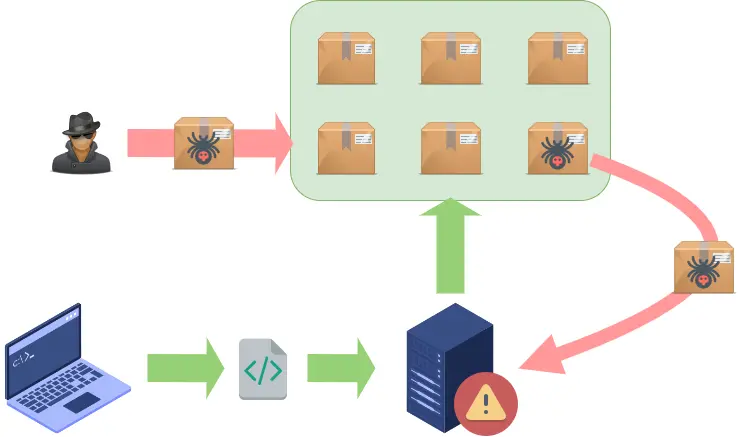

Los ataques a la cadena de suministro de software son intentos maliciosos de comprometer sistemas mediante la manipulación de componentes externos integrados en aplicaciones o plataformas. A diferencia de los ataques tradicionales, estos afectan a múltiples víctimas a través de un único punto de entrada, como una actualización infectada o una biblioteca comprometida. Ejemplos emblemáticos incluyen el ataque a SolarWinds en 2020 y la explotación de vulnerabilidades en dependencias de código abierto.

Principales vectores de ataque en la cadena de suministro

Entre los vectores más utilizados destacan:

- Compromiso de dependencias de código abierto: Inyección de malware en paquetes públicos como npm o PyPI.

- Actualizaciones fraudulentas: Distribución de parches falsificados que incluyen puertas traseras.

- Proveedores de servicios comprometidos: Ataques a empresas que ofrecen herramientas de desarrollo o infraestructura en la nube.

Impacto empresarial y financiero

El auge de los ataques a la cadena de suministro de software ha generado pérdidas millonarias por interrupciones operativas, multas regulatorias y daños reputacionales. Según un informe de Gartner, para 2025, el 45% de las organizaciones habrá experimentado al menos un incidente de este tipo. Sectores como banca, salud y gobierno son los más afectados debido a su dependencia de soluciones tecnológicas interconectadas.

Estrategias de prevención y mitigación

Para contrarrestar estos riesgos, se recomienda:

- Auditorías continuas de componentes de terceros.

- Implementación de firmas digitales para validar actualizaciones.

- Segmentación de redes para limitar el acceso transversal.

Casos recientes destacados

La siguiente tabla resume incidentes críticos relacionados con el auge de los ataques a la cadena de suministro de software:

| Año | Incidente | Víctimas estimadas |

|---|---|---|

| 2020 | SolarWinds Orion | 18,000 organizaciones |

| 2021 | Compromiso de CodeCov | 29,000 clientes afectados |

| 2023 | Vulnerabilidad en MOVEit Transfer | 600+ empresas |

Preguntas Frecuentes

¿Qué son los ataques a la cadena de suministro de software?

Los ataques a la cadena de suministro de software son intrusiones maliciosas que comprometen componentes, bibliotecas o procesos en las etapas de desarrollo o distribución de software, aprovechando vulnerabilidades en sistemas o proveedores terceros para infiltrarse en múltiples organizaciones.

¿Por qué han aumentado estos ataques recientemente?

El auge de estos ataques se debe a la creciente dependencia de código abierto y soluciones externas, la falta de controles rigurosos en la integración de componentes y el alto impacto potencial, ya que un solo compromiso puede afectar a miles de empresas.

¿Cómo pueden las empresas protegerse contra estos ataques?

Las empresas deben implementar análisis de vulnerabilidades, verificar la procedencia de componentes de software, utilizar herramientas de monitoreo continuo y adoptar marcos como SBOM (Software Bill of Materials) para rastrear dependencias críticas.

¿Cuáles son algunos ejemplos recientes de estos ataques?

Casos emblemáticos incluyen el ataque a SolarWinds en 2020, que comprometió actualizaciones legítimas, y el incidente en Log4j (2021), donde una vulnerabilidad en una biblioteca afectó a sistemas globales.