Por qué el modelo ‘Zero Trust’ es la única defensa real hoy en día: claves para la seguridad

En un panorama digital donde las amenazas cibernéticas evolucionan rápidamente, por qué el modelo Zero Trust es la única defensa real hoy en día se ha convertido en una pregunta crítica para las organizaciones. Este enfoque, basado en la premisa de nunca confiar, siempre verificar, elimina la suposición de seguridad dentro de las redes tradicionales. Con el aumento de ataques sofisticados y el crecimiento del trabajo remoto, el modelo Zero Trust garantiza que cada acceso, dispositivo y usuario sea validado continuamente. Su capacidad para minimizar riesgos y proteger datos sensibles lo posiciona como la estrategia más eficaz en la ciberseguridad moderna.

Por qué el modelo Zero Trust es la única defensa real hoy en día

El modelo Zero Trust se ha posicionado como la estrategia de seguridad más efectiva en un entorno digital donde las amenazas cibernéticas son cada vez más sofisticadas. A diferencia de los enfoques tradicionales basados en la confianza implícita, este modelo opera bajo el principio de nunca confiar, siempre verificar. A continuación, se exploran las razones clave que lo convierten en la única defensa real en la actualidad.

1. La evolución de las amenazas cibernéticas

Los ciberataques han aumentado en complejidad, y los modelos de seguridad tradicionales ya no son suficientes. El modelo Zero Trust aborda esto al exigir autenticación y autorización continuas, incluso para usuarios y dispositivos dentro de la red. Esto mitiga riesgos como el movimiento lateral de atacantes una vez que han penetrado las defensas iniciales.

2. La fragmentación de los entornos de trabajo

Con el auge del teletrabajo y la nube, los perímetros de red tradicionales han desaparecido. El modelo Zero Trust se adapta a esta realidad al aplicar políticas de seguridad granular, independientemente de la ubicación del usuario o del recurso que se esté accediendo.

3. Reducción del riesgo interno

No todas las amenazas provienen del exterior; el error humano o los actores malintencionados internos son riesgos reales. El modelo Zero Trust minimiza estos riesgos al limitar el acceso según el principio de privilegio mínimo y supervisar continuamente las actividades sospechosas.

4. Cumplimiento normativo y auditoría

Las regulaciones como el RGPD o la ISO 27001 exigen controles estrictos de acceso y protección de datos. El modelo Zero Trust facilita el cumplimiento al proporcionar registros detallados de acceso y mecanismos de cifrado avanzados, asegurando la trazabilidad en todo momento.

5. Escalabilidad y adaptabilidad

A medida que las organizaciones crecen o adoptan nuevas tecnologías, el modelo Zero Trust puede escalar sin comprometer la seguridad. Su enfoque basado en políticas permite integrar herramientas como autenticación multifactor (MFA) y segmentación de red, adaptándose a necesidades cambiantes.

| Beneficio | Descripción |

|---|---|

| Autenticación continua | Verificación constante de la identidad del usuario y del dispositivo. |

| Principio de mínimo privilegio | Acceso restringido solo a los recursos necesarios para cada usuario. |

| Segmentación de red | División de la red en zonas para limitar el movimiento lateral de amenazas. |

| Encriptación avanzada | Protección de datos en tránsito y en reposo mediante cifrado robusto. |

| Monitoreo en tiempo real | Detección y respuesta inmediata ante comportamientos anómalos. |

Preguntas Frecuentes

¿Por qué el modelo Zero Trust es considerado la única defensa efectiva actualmente?

El modelo Zero Trust se considera la única defensa real hoy porque elimina la confianza implícita en redes internas o externas, requiriendo verificación constante de cada acceso, reduciendo así riesgos de brechas y ataques internos.

¿Cómo protege Zero Trust contra amenazas avanzadas y ataques cibernéticos?

Al aplicar múltiples capas de autenticación, segmentación estricta y monitoreo en tiempo real, el modelo Zero Trust neutraliza amenazas avanzadas al asegurar que ningún usuario o dispositivo tenga acceso innecesario, minimizando superficies de ataque.

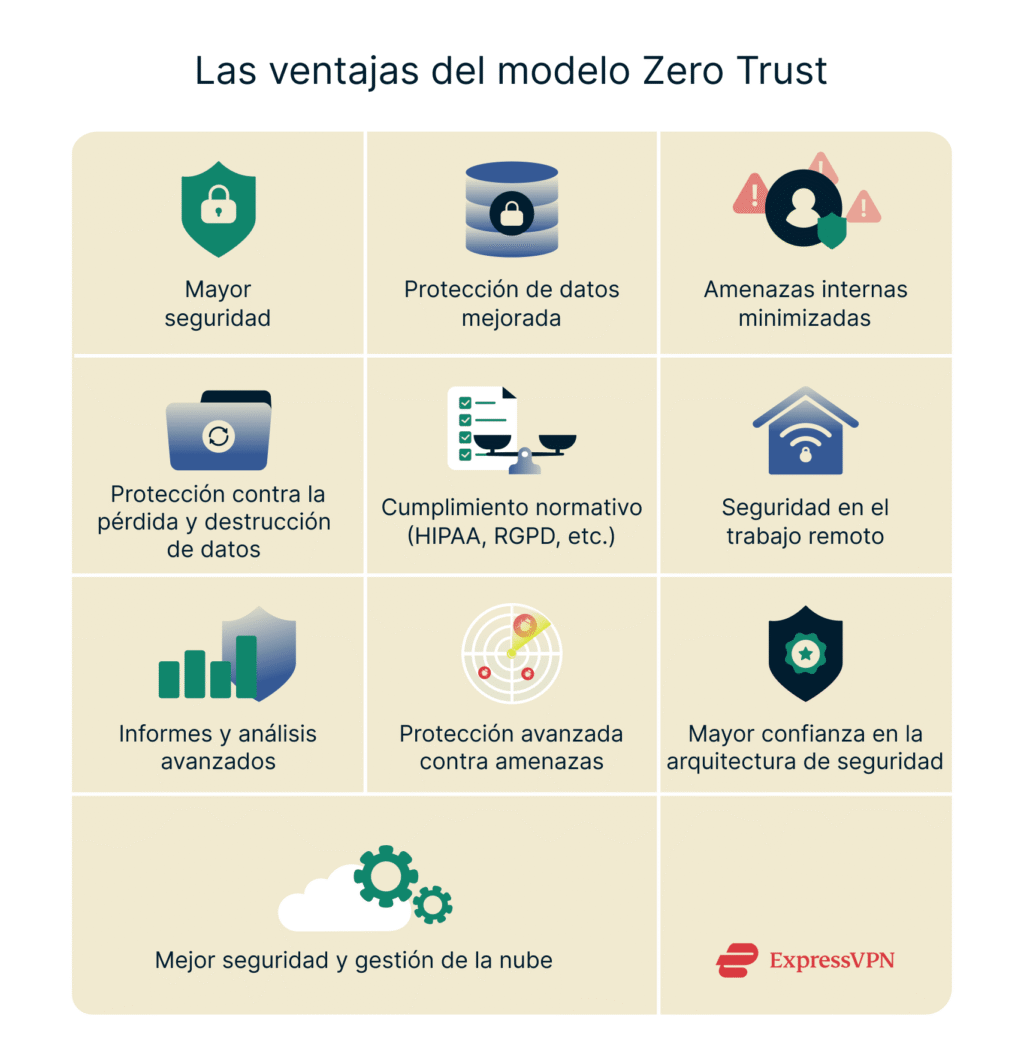

¿Qué ventajas ofrece Zero Trust frente a los modelos de seguridad tradicionales?

A diferencia de los modelos tradicionales basados en perímetros estáticos, Zero Trust adopta un enfoque dinámico y adaptable, garantizando que cada solicitud sea validada independientemente de su origen, lo que es crucial en entornos híbridos o cloud.

¿Por qué las empresas deben migrar urgentemente a Zero Trust?

Con el aumento de ransomware, filtraciones de datos y amenazas internas, el modelo Zero Trust no solo mitiga riesgos, sino que cumple con normativas de cumplimiento y reduce costos asociados a incidentes de seguridad.